ПЌИЛ ГыИА ЦФЙжПы ОЧМКФкЕх ДыЗЎ РЏЦї...БК, АјАјБтАќ ГыИА ОЧМКИЕХЉЕЕ ЦїТј

СпПфСЄКИ АќИЎ МжЗчМЧ СІРлОїУМ СйСйРЬ ЧиХЗ...РЏЦїСіПЭ C&CМЙіЗЮ ОЧПы

[КИОШДКНК БшАцОж] Чб СжАЃ НХСО ЗЃМЖПўОю ЖѓДйИИЦЎ(Radamant)РЧ ЧбБл ЙіРќРЬ БЙГЛПЁ ЛѓЗњЧи ХЋ ЦФРхРЛ РЯРИФзРИИч, ПЌИЛПЌНУИІ ИТОЦ ЦФЙжПы ОЧМКФкЕхАЁ ШААГИІ ФЁАэ РжДй. АдДйАЁ БзЗьПўОюПЭ АцПЕСЄКИ НУНКХлАњ ААРЬ БтОїПЁМ СпПфЧб ОїЙЋИІ АќИЎЧЯДТ МжЗчМЧ МвЧСЦЎПўОю СІРлОїУМАЁ ПЌРЬОю ЧиХЗЕХ ОЧМКФкЕх РЏЦїСіПЭ C&C МЙіЗЮ ОЧПыЕЧДТ Ею ММЙиРЛ ИТРК БЙГЛ РЮХЭГн ШЏАцРЬ ЕкМўМўЧЯДй.

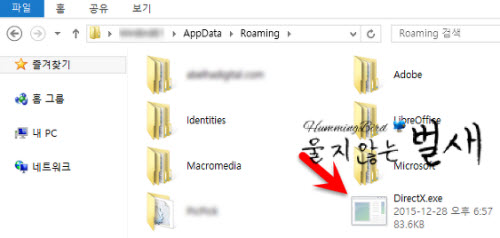

ЁуНХСО ЗЃМЖПўОю ЖѓДйИИЦЎПЁ АЈПАЕХ Л§МКЕШ DirectX.exe ОЧМКЦФРЯ ШИщ(УтУГ: ЙњЛѕ КэЗЮБз)

НХСО ЗЃМЖПўОюПЁ БЙГЛ РЅЛчРЬЦЎ СйСйРЬ ЧЧНР

ИеРњ Чб СжАЃ ЗЃМЖПўОюАЁ БтНТРЛ КЮЗШДй. СіГ 28РЯПЁДТ УжНХ НХСО ЗЃМЖПўОюРЮ ЖѓДйИИЦЎАЁ БЙГЛПЁМ ЙпАпЕЦДй. ЖѓДйИИЦЎДТ 12Пљ Ац УГРН ЕюРхЧб НХСО ЗЃМЖПўОюЗЮ ЧбБЙОюИІ СіПјЧЯДТ ЦфРЬСіИІ СІАјЧЯАэ РжРИИч, БЙГЛПЁМДТ ХЉИЎНКИЖНК ПЌШоЕПОШ РЏЦїЕЦДй.

РЬПЭ АќЗУ КИОШРќЙЎ ЦФПіКэЗЮАХ ПяСіОЪДТЙњЛѕ(РЬЧЯ ЙњЛѕ)ДТ ЁАЖѓДйИИЦЎ ЗЃМЖПўОюРЧ ЦЏТЁРК ХЌИЎОг ФПЙТДЯЦМИІ ХыЧи РЏЦїЕЦДј ХЉИГХфЖєФП ЗЃМЖПўОюПЭ РЏЛчЧЯАд ЦФРЯ ОЯШЃШИІ СјЧрЧб ШФ, ЧбБЙОю ЦфРЬСіИІ СІАјЧЯАэ РжДйДТ СЁЁБРЬЖѓИч ЁАBIN ЦФРЯ ШЎРхИэРЛ АЁСј ОЧМКЦФРЯРЛ РкЕПРИЗЮ НЧЧрЧи АЁЛѓ ШЏАц(Anti-VM) ПЉКЮИІ УМХЉЧб ДйРН ОЧМК ЦФРЯРЛ Л§МКЧбДйЁБАэ ЙрЧћДй.

РкАЁ КЙСІ ЙцНФРИЗЮ Л§МКЕШ DirectX.exe ОЧМК ЦФРЯРК ЦњДѕ ПЩМЧРЧ ЁЎКИШЃЕШ ПюПЕ УМСІ ЦФРЯ МћБтБт(БЧРх)ЁЏ УМХЉ ЧиСІПЭ МћБш ЦФРЯ, ЦњДѕ Йз ЕхЖѓРЬКъ ЧЅНУ ЧзИёПЁ УМХЉЧЯСі ОЪРЛ АцПь ЦФРЯ ХНЛіБтИІ ХыЧи УЃРЛ Мі ОјЕЕЗЯ СІРлЕЧОю РжДй.

ЦЏШї, ЦФРЯ ОЯШЃШ ДыЛѓ ШЎРхИэ СпПЁ ЧбБлЙЎМ ЦФРЯ(.hwp), ОЫС§ ОаУр ЦФРЯ(.alz)РЬ ЦїЧдЕХ БЙГЛ ЛчПыРкЕщРЧ ДыЗЎ АЈПАРЛ ИёРћРИЗЮ Чб АЭРИЗЮ ЦФОЧЕШДй.

.jpg)

ЁуСіГ 28РЯ ЗЃМЖПўОюАЁ РЏЦїЕШ ЧбБЙРкЕПТїXXШИ ГэЙЎСі ЛчРЬЦЎ ШИщ

ААРК ГЏ ЧбБЙРкЕПТїXXШИ ГэЙЎСі ЛчРЬЦЎПЁМЕЕ ЗЃМЖПўОю РЏЦїАЁ ЦїТјЕЦДй. РЬПЭ АќЗУ ЧЯПьИЎ УжЛѓИэ CERTНЧРхРК ЁАГэЙЎСі ЛчРЬЦЎ РЬПыРк РдРхПЁМДТ ШћЕщАд ОД ГэЙЎРЛ ЦїБтЧЯБтЖѕ НБСі ОЪОЦ ЗЃМЖПўОюПЁ АЈПАЕЧИщ ЕЗРЛ СіКвЧв Мі ЙлПЁ ОјРЛ АЭЁБРЬЖѓИч, ЁАЗЃМЖПўОю СІРлРкДТ ЙйЗЮ РЬСЁРЛ ГыИЎАэ СіДЩРћРИЗЮ ЗЃМЖПўОюИІ РЏЦїЧЯАэ РжДйЁБАэ КаМЎЧпДй. АдДйАЁ RSA-4096 КёЦЎЗЮ ОЯШЃШ АЕЕИІ ГєПЉ ЦФРЯ КЙБИЕЕ НБСі ОЪРК АЭРИЗЮ ЕхЗЏГЕДй.

РЬКИДй ОеМ СіГ 21РЯПЁЕЕ ХзННЖѓРЧ УжНХ КЏСОРЬ ЦїТјЕЧДТ Ею ЗЃМЖПўОюАЁ АЅМіЗЯ ШААГИІ ФЁДТ ОчЛѓРЬДй. ЦЏШї, КЏСО ЗЃМЖПўОюРЧ АцПь ЙйРЬЗЏНКХфХЛРЛ ХыЧб Рќ ММАш ЙщНХРЧ СјДм АсАњ, НУБзДЯУГ БтЙнРЮ ЙщНХРЧ ЧбАшПЭ ЗЃМЖПўОю РЏЦїПЁ ШАПыЕЧАэ РжДТ СІЗЮЕЅРЬ УыОрСЁ ЕюРИЗЮ РЮЧи СІДыЗЮ ХНСіЧЯСі ИјЧЯДТ ЛчЗЪАЁ ИЙРК АЭРИЗЮ КаМЎЕЦДй.

ЕЁКйПЉ УжЛѓИэ НЧРхРК ЁАБИБлРЧ ХѕИэМК КИАэМПЁ ЕћИЃИщ 2015Гт ЧбЧи ЕПОШ ДыЧбЙЮБЙ Ор 200ИИАГ ЛчРЬЦЎ Сп 2%РЧ ЛчРЬЦЎАЁ ОЧМКФкЕхИІ РЏЦїЧЯДТ АЭРИЗЮ СЖЛчЕЦДйЁБИч, ЁАПьИЎГЊЖѓРЧ 2% ЛчРЬЦЎ ЙцЙЎНУ ЦФЙж, ЗЃМЖПўОю Ею ОЧМКФкЕхПЁ АЈПАЕЧДТ АЭЁБРЬЖѓАэ СіРћЧпДй. РЬЗИЕэ НЩАЂЧб ЛѓШВРгПЁЕЕ РЅЛчРЬЦЎ АќИЎДТ ПЉРќШї ЧуМњЧЯДйДТ ОъБтДй.

ГЏОО ЙшГЪ ХыЧи ЦФЙжПы ОЧМКФкЕх ДыЗЎ РЏЦї

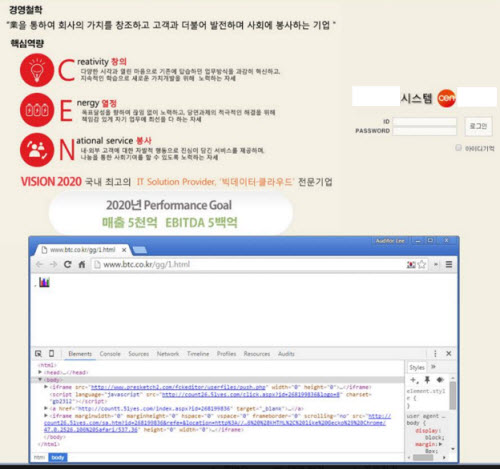

ЖЧЧб, ПЌИЛПЁ БнРЖСЄКИПЭ АГРЮСЄКИИІ ГыИА ЦФЙжПы ОЧМКФкЕхЕЕ БтНТРЛ КЮИЎАэ РжДй. СіГ 29РЯПЁДТ ГЏОО ЙшГЪИІ ХыЧи МіИЙРК РЅЛчРЬЦЎПЁМ ЦФЙж ОЧМКФкЕхАЁ РЏЦїЕШ СЄШВРЬ ЦїТјЕЦДй. РЬПЭ АќЗУ УжЛѓИэ НЧРхРК ЁАЦЏСЄ ГЏОО ЙшГЪПЁ ОЧМКФкЕхАЁ Л№РдЕХ ЧиДч ЙшГЪИІ ХОРчЧб МіИЙРК ЛчРЬЦЎПЁМ ЦФЙж ОЧМКФкЕхИІ ЕПНУПЁ РЏЦїЧЯАэ РжДйЁБИч РЬПыРкЕщРЧ СжРЧИІ ДчКЮЧпДй.

ЁуСіГ 29РЯ ЦФЙжПы ОЧМКФкЕхАЁ ЦїТјЕШ XXАјБтУЛСЄЧљШИ ЛчРЬЦЎ ШИщ

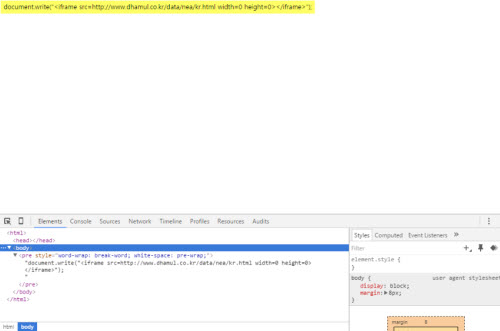

ААРК ГЏ XXАјБтУЛСЄЧљШИПЭ XXЧЊЕхИЖФЯЙЬМв ЛчРЬЦЎПЁМЕЕ БнАЈПј ЦЫОї УЂРЬ ЖпДТ ЦФЙжПы ОЧМКФкЕхАЁ ЦїТјЕЦДй. КИОШРќЙЎАЁ Auditor LeeДТ ЁАXXФФЧЛХЭЦЧИХОїЧљЕПСЖЧе ЛчРЬЦЎ АјАнРкПЭ ЕПРЯЙќРИЗЮ КИРЮДйЁБИч, ЁАXXФФЧЛХЭЦЧИХОїЧљЕПСЖЧе ЛчРЬЦЎПЁ СЂМгЧЯИщ XXЧЊЕхИЖФЯЙЬМв ЛчРЬЦЎЗЮ ГбОюАЁ ОЧМК ЙйРЬГЪИЎИІ ГЛЗСЙоАд ЕЧИч, АЈПАЕЧИщ АЁТЅ БнАЈПј ЦЫОїУЂРЬ ЖсДйЁБАэ МГИэЧпДй.

12Пљ 4ТАСжПЭ 5ТАСжПЁЕЕ И№ЙйРЯРЛ ХИБъРИЗЮ Чб ФЋЕхСЄКИПЭ АјРЮРЮСѕМ(PC) ХЛУыАЁ ЦїТјЕЧДТ Ею АГРЮБнРЖСЄКИАЁ СіМгРћРИЗЮ РЏУтЕЧАэ РжДй. РЬПмПЁ СіГ 27РЯ ЦїХаЛчРЬЦЎ ГзРЬЦЎИІ ЛчФЊЧб ЧЧНЬЛчРЬЦЎПЁМ ОЧМКФкЕхАЁ РЏЦїЕШ СЄШВРЬ ЙпАпЕЦДй.

АцПЕСЄКИ НУНКХл АќИЎ МжЗчМЧ ОїУМ СйСйРЬ ЧиХЗ

Чб СжАЃ ОЧМКИЕХЉАЁ Л№РдЕШ РЅЛчРЬЦЎЕЕ СйСйРЬ ЙпАпЕЦДй. 29РЯПЁДТ АцПЕXXНУНКХлАњ XXДыЧаБГ ОЦЕПАќЗУЧаАњ РЅЛчРЬЦЎПЁМ ОЧМКИЕХЉАЁ ХНСіЕЦДй.

ЁуСіГ 29РЯ ОЧМКИЕХЉАЁ Л№РдЕШ АцПЕXXНУНКХл ЛчРЬЦЎ ШИщ

РЬПЁ ДыЧи Auditor LeeДТ ЁААјАнРкДТ ОЧМКИЕХЉ ХНСіИІ ПьШИЧЯБт РЇЧи НЧСІ ШЏАцПЁМИИ РлЕПЧЯЕЕЗЯ ЧпДйЁБИч ЁАОЧМКИЕХЉДТ ЕЕЙкЛчРЬЦЎ СЂМгРЛ РЏЕЕЧЯАэ РжРИИч, ОЧМКФкЕхДТ ЕЕЙкЛчРЬЦЎПЁ СЂМгЧЯЗСДТ PCПЁ МГФЁЕШДйЁБАэ КаМЎЧпДй.

ЦЏШї, БтОїПЁМ ИЙРЬ ЛчПыЧЯДТ АцПЕСЄКИ НУНКХл АќИЎ МжЗчМЧ ОїУМЕщРЬ СйСйРЬ ЧиХЗЕХ 2Тї ЧЧЧиАЁ ПьЗСЕЧАэ РжДй. РЬПЭ АќЗУ УжЛѓИэ НЧРхРК ЁАУжБй БзЗьПўОюПЭ АцПЕСЄКИ НУНКХлАњ ААРЬ БтОїРЧ СпПфОїЙЋИІ АќИЎЧЯДТ МжЗчМЧ МвЧСЦЎПўОю СІРлОїУМАЁ ДйМі ЧиХЗЕХ ОЧМКФкЕх РЏЦїСіПЭ C&C МЙі ЕюРИЗЮ ОЧПыЕЧАэ РжДйЁБИч ЁАБтОїСЄКИ АќИЎ МвЧСЦЎПўОю ОїУМАЁ ЧиХЗРЛ ДчЧЯИщ ЧиДч МвЧСЦЎПўОюИІ ЛчПыЧЯДТ АэАД БтОїЕщБюСі 2Тї, 3Тї УпАЁРћРИЗЮ ЧиХЗ АјАнРЛ ДчЧв Мі РжОю АќИЎ МвЧСЦЎПўОю ОїУМЕщРЧ КИОШ АШАЁ ПфБИЕШДйЁБАэ ДчКЮЧпДй.

БК АќЗУ Ею АјАјБтАќ ГыИА ОЧМКФкЕх ЁЎШААГЁЏ

СіГ 24РЯПЁДТ XXАјЧзМвЙцДы ЛчРЬЦЎПЁМ ОЧМКФкЕхАЁ ЙпАпЕЦДй. РЬИІ КЛСіПЁ СІКИЧб ДаГзРг ИоАЁХцРК ЁАЧиДч ЛчРЬЦЎ АќАшРкИІ ГыИА ХИБъЧќ АјАнРИЗЮ КИРЮДйЁБИч ЁАРкЙйНКХЉИГЦЎИІ Л№РдЧи ГѕОвСіИИ ЧіРч ПЌАсРК ЧЯСі ОЪАэ РжРИИч, АјАнРкАЁ РЅМЙі АќИЎРк БЧЧбРЛ ХЛУыЧи ОЧМКФкЕх РЏЦїСіРЬРк АцРЏСіЗЮ ОЧПыЧЯАэ РжДйЁБАэ КаМЎЧпДй. ЧиДч ЛчРЬЦЎДТ ПЉЗЏ Йј ЧиХЗДчЧб АцЧшРЬ РжДТ КИОШРЬ УыОрЧб РЅШЃНКЦУ ОїУМИІ РЬПыЧЯАэ РжДТ АЭРИЗЮ ОЫЗССГДй.

ЁуСіГ 28РЯ ОЧМКФкЕхАЁ ЦїТјЕШ ДыЧбЙЮБЙXXЕПСіШИ ЛчРЬЦЎ ШИщ

РЬОю ИоАЁХцРК ЁА28РЯПЁДТ ДыЧбЙЮБЙXXЕПСіШИ ЛчРЬЦЎПЁ ОЧМКФкЕхИІ РЏЦїЧЯДТ СЄШВЕЕ ЦїТјЕЦДйЁБИч ЁАУжБй БКАњ СЄКИХыНХАќЗУ ЧљШИПЁМ ОЧМКИЕХЉАЁ СйСйРЬ ХНСіЕЧАэ РжДйЁБАэ ЙрЧћДй.

ИжЦМ АјАнРИЗЮ БЙГЛ РЅЛчРЬЦЎ ЁЎИіЛьЁЏ

РЬОю 12Пљ 5СжТїПЁДТ XXЙЬМњРчДм, XXХѕОю, XXXXАёЧСРх ЕюПЁМ ОЧМКФкЕхАЁ СйСйРЬ РЏЦїЕЧДТ Ею ОЧМКФкЕх ШАЕПАњ НХБд АцРЏСіАЁ СіГ СжПЁ КёЧи СѕАЁЧб АЭРИЗЮ ЕхЗЏГЕДй.

РЬПЁ ДыЧи КћНКФЕ УјРК ЁАСіГ СжБюСі ШАЕПЧпДј НУАЃТї АјАнРЬ НКРПРЗЛСі ХЖАњ CK РЭНКЧУЗЮРе ХЖРИЗЮ ШАПыЕЧДТ ИжЦМНКХзРЬСі АјАн ЙцНФРИЗЮ КЏШЧпДйЁБИч ЁАСпАЃ БдИ№РЧ ИжПўОюГн( MalwareNet)Ањ ШЃНКЦУ МЙіИІ ШАПыЧб 100ПЉАГРЧ ДыЗЎ ОЧМКФкЕх АЈПАЕЕ ЦїТјЕЦДТЕЅ, ДйРН СжБюСіЕЕ РЬЙј СжПЭ КёНСЧб БдИ№ПЭ ЧќХТРЧ АјАнРЬ ПЙЛѓЕШДйЁБАэ ЙрЧћДй.

ЦФРЯАјРЏ ЛчРЬЦЎ, 2АГПљАЃ ОЧМКИЕХЉ ЙцФЁ

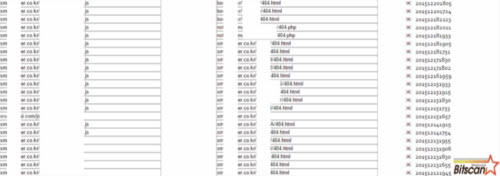

СіГ 10ПљКЮХЭДТ ЦФРЯАјРЏ(P2P) ЛчРЬЦЎПЁМ 404.html АќЗУ ОЧМКИЕХЉАЁ 2АГПљРЬ СіГ ЧіРчБюСіЕЕ СіМгРћРИЗЮ ЦїТјЕЧАэ РжДй.

Ёу2АГПЉПљАЃ ОЧМКИЕХЉАЁ ЙцФЁЕШ ЦФРЯАјРЏ(P2P) ЛчРЬЦЎ ШИщ

КћНКФЕПЁ ЕћИЃИщ УжБйПЁДТ ХНСі ШИЧЧИІ РЇЧб ЗЙЦлЗЏ УМХЉДТ ЙАЗаРЬАэ 1~2НУАЃ ЛчРЬПЁ ЧЯРЇИЕХЉАЁ КќИЃАд КЏАцЧи ЙщНХ Йз ТїДмРхКёИІ ПьШИЧЯАэ РжДйИч, УжСО ЙйРЬГЪИЎАЁ ДйПюЗЮЕх ЕЧДТ ЛчРЬЦЎЕЕ АшМг ЙйВюАэ РжДйАэ ЙрЧћДй. ЦЏШї, 12Пљ 4СжТїПЁИИ ЧиДч ОЧМКИЕХЉАЁ Ор 23ЙјРЬГЊ КЏАцЕШ АЭРИЗЮ КаМЎЕЦДй.

12Пљ 4ТАСжДТ СжПф О№ЗаЛч РЅХї ЦфРЬСіПЁМ ОЧМКИЕХЉАЁ ЕПНУПЁ Л№РдЕШ СЄШВРЬ ЦїТјЕЦРИИч, XXРЯКИ XXАцСІ РЅХї ЛчРЬЦЎ, XXЖє, XXЙЮЦЎ ЕюПЁМЕЕ ОЧМКФкЕхАЁ РЏЦїЕЦДй.

НХБд АцРЏСі СѕАЁПЭ СжБтРћРЮ ЧЯРЇИЕХЉ КЏАцРЛ ХыЧи ХНСіИІ ШИЧЧЧдПЁ ЕћЖѓ ЦФБоЗТРЬ ФПСіАэ РжДйДТ Ад КћНКФЕ УјРЧ МГИэРЬДй.

АцРяНЩИЎБюСі РЬОюСј Е№ЦфРЬНКЕЕ СйСйРЬ

СіГ 29РЯПЁДТ XXЕ№СіПїНКПЭ X-XXXЦЏЧуСіПјМОХЭ ЛчРЬЦЎАЁ Е№ЦфРЬНК ЧиХЗРЛ ДчЧб СЄШВРЬ ЦїТјЕЦДй. РЬПЁ ДыЧи Auditor LeeДТ ЁАX-XXXЦЏЧуСіПјМОХЭ ЛчРЬЦЎРЧ АцПь СіГ 25РЯПЁЕЕ Е№ЦфРЬНК ЧиХЗРЛ ДчЧпДТЕЅ, СЖФЁЕШ ШФПЁ ДйНУ АјАнДчЧпДйЁБИч ЁАБйКЛРћРЮ УыОрСЁ ЧиАсРЬ ЧЪПфЧЯДйЁБАэ СіРћЧпДй.

ЁуСіГ 29РЯ Е№ЦфРЬНК ЧиХЗРЬ ЦїТјЕШ XXЕ№СіПїНК ЛчРЬЦЎ ШИщ

РЬКИДй ОеМ СіГ 23РЯПЁДТ ЙцБлЖѓЕЅНУРЧ ЕЮ ЧиФПБзЗьРЬ АцРяРћРИЗЮ БЙГЛ РЅЛчРЬЦЎИІ ХИБъРИЗЮ Чб Е№ЦфРЬНК АјАнРЛ СјЧрЧпДй. РЬПЁ ДыЧи УжЛѓИэ НЧРхРК ЁАСіБнРК ЧиДч ЛчРЬЦЎАЁ КЙБИЕЦСіИИ ЙцБлЖѓЕЅНУ ЧиФПБзЗь 2АїРЬ РЅЛчРЬЦЎ КЏСЖИІ СіМгРћРИЗЮ НУЕЕЧЯАэ РжОю СжРЧАЁ ЧЪПфЧЯДйЁБАэ ДчКЮЧпДй.

[БшАцОж БтРк(boan3@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

БшАцОжБтРк БтЛчКИБт

БшАцОжБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07] .jpg)

.jpg)

.jpg)