코리아IDC, 6일 새벽 3시 전후 enc 랜섬웨어 감염 피해 공지

인터넷나야나 IDC 사업부...아직 범인 요구사항 등 밝혀지지 않아

[보안뉴스 김경애 기자] 서버호스팅 업체 코리아IDC가 6일 새벽 랜섬웨어 피해를 입었다고 공지를 통해 밝혔다. 특히, 코리아IDC가 인터넷나야나 IDC사업부의 서버 전문 브랜드로 알려지면서 이번 사건이 지난 인터넷나야나 사건의 연장선상일 수 있다는 우려가 커지고 있다.

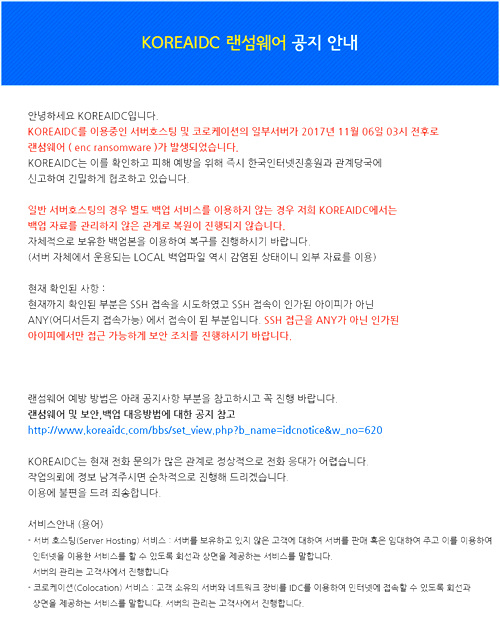

코리아IDC에 따르면 코리아IDC를 이용중인 서버호스팅과 코로케이션의 일부 서버에서 6일 오전 3시 전후로 랜섬웨어(enc ransomware)가 발생했다며, 서버 자체에서 운용되는 로컬(LOCAL) 백업파일 역시 감염된 상태라고 외부 자료 이용을 당부했다.

코로케이션 서비스는 고객 소유의 서버와 네트워크 장비를 IDC 이용을 통해 인터넷에 접속할 수 있도록 회선과 상면을 제공하는 서비스를 말한다. 이에 대한 서버 관리는 고객사에서 진행한다는 게 코리아IDC의 설명이다.

따라서 일반 서버호스팅의 경우 별도 백업 서비스를 이용하지 않는 경우 코리아IDC에서 백업 자료를 관리하지 않기 때문에 복원 진행이 불가피한 상황이다. 이는 자체적으로 보유한 백업본을 이용해 복구를 진행해야 한다는 얘기다.

이번 해킹 공격과 관련해 현재까지 확인된 부분은 해커가 SSH 접속을 시도했으며, SSH 접속이 인가된 IP가 아닌 어디서든지 접속 가능한 ANY에서 접속된 것으로 분석됐다.

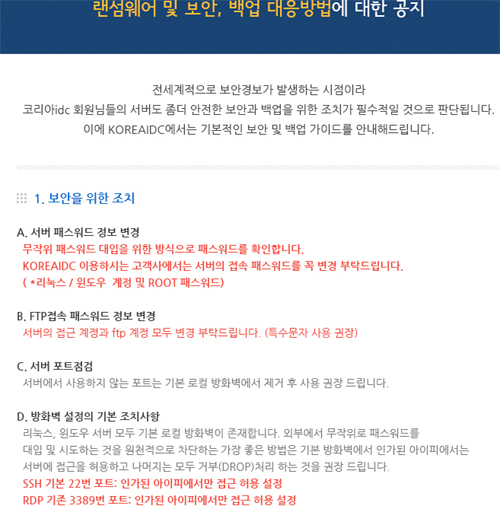

따라서 코리아IDC 고객사의 경우 각종 보안조치를 긴급히 진행해야 한다. 우선 서버 패스워드 정보 변경과 FTP접속 패스워드 정보 변경, 서버 포트 점검을 해야 한다. 방화벽 설정의 기본 조치로는 외부에서 무작위로 패스워드를 대입 및 시도하는 것을 원천적으로 차단해야 하며, 기본 방화벽에서 인가된 IP에서만 서버 접근을 허용하고 나머지는 모두 거부(DROP)처리하는 것이 바람직하다.

또한, 윈도우 서버와 리눅스 서버의 경우 최신 보안 업데이트를 적용하고, 서버 내 프로그램 취약점 분석 및 조치를 하는 것이 바람직하다.

코리아IDC는 현재 피해 예방을 위해 한국인터넷진흥응원과 관계당국에 신고한 상태이며, 긴밀하게 협조 중이라고 밝혔다.

[김경애 기자(boan3@boannews.com)]

인터넷나야나 IDC 사업부...아직 범인 요구사항 등 밝혀지지 않아

[보안뉴스 김경애 기자] 서버호스팅 업체 코리아IDC가 6일 새벽 랜섬웨어 피해를 입었다고 공지를 통해 밝혔다. 특히, 코리아IDC가 인터넷나야나 IDC사업부의 서버 전문 브랜드로 알려지면서 이번 사건이 지난 인터넷나야나 사건의 연장선상일 수 있다는 우려가 커지고 있다.

▲랜섬웨어 감염사실을 알린 코리아IDC[이미지=홈페이지]

코리아IDC에 따르면 코리아IDC를 이용중인 서버호스팅과 코로케이션의 일부 서버에서 6일 오전 3시 전후로 랜섬웨어(enc ransomware)가 발생했다며, 서버 자체에서 운용되는 로컬(LOCAL) 백업파일 역시 감염된 상태라고 외부 자료 이용을 당부했다.

코로케이션 서비스는 고객 소유의 서버와 네트워크 장비를 IDC 이용을 통해 인터넷에 접속할 수 있도록 회선과 상면을 제공하는 서비스를 말한다. 이에 대한 서버 관리는 고객사에서 진행한다는 게 코리아IDC의 설명이다.

따라서 일반 서버호스팅의 경우 별도 백업 서비스를 이용하지 않는 경우 코리아IDC에서 백업 자료를 관리하지 않기 때문에 복원 진행이 불가피한 상황이다. 이는 자체적으로 보유한 백업본을 이용해 복구를 진행해야 한다는 얘기다.

이번 해킹 공격과 관련해 현재까지 확인된 부분은 해커가 SSH 접속을 시도했으며, SSH 접속이 인가된 IP가 아닌 어디서든지 접속 가능한 ANY에서 접속된 것으로 분석됐다.

[이미지=홈페이지]

따라서 코리아IDC 고객사의 경우 각종 보안조치를 긴급히 진행해야 한다. 우선 서버 패스워드 정보 변경과 FTP접속 패스워드 정보 변경, 서버 포트 점검을 해야 한다. 방화벽 설정의 기본 조치로는 외부에서 무작위로 패스워드를 대입 및 시도하는 것을 원천적으로 차단해야 하며, 기본 방화벽에서 인가된 IP에서만 서버 접근을 허용하고 나머지는 모두 거부(DROP)처리하는 것이 바람직하다.

또한, 윈도우 서버와 리눅스 서버의 경우 최신 보안 업데이트를 적용하고, 서버 내 프로그램 취약점 분석 및 조치를 하는 것이 바람직하다.

코리아IDC는 현재 피해 예방을 위해 한국인터넷진흥응원과 관계당국에 신고한 상태이며, 긴밀하게 협조 중이라고 밝혔다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

김경애기자 기사보기

김경애기자 기사보기

[2025-04-07]

[2025-04-07]  TH.jpg)

TH.jpg)

th.jpg)

THJ.jpg)

.png)

TH.jpg)

.jpg)

.jpg)