ИИЁЄАќ ЧљОї АЁДЩЧб ЛчРЬЙіАјСЖУМАш БИУр, АќЗУ Й§СІЕЕ ИЖЗУ ЧЪПфМК

КИОШОїАш МБМјШЏ Л§ХТАш СЖМК РЇЧи РЮЗТ ОчМК Йз РЮЧСЖѓ БИУр ХѕРк СпПф

[КИОШДКНК БшАцОж БтРк] ПРДУРК 6ЁЄ25РќРя СІ68СжГтРЬ ЕЧДТ ГЏРЬРк, 6.25ЛчРЬЙіХзЗЏ 5СжГтРЬДй. ЧіРчЕЕ КЯЧб УпСЄ ЛчРЬЙіАјАнРК ВїРгОјРЬ ЦїТјЕЧАэ РжДй. ГВКЯ ЦђШ ЙЋЕх МгПЁМЕЕ ЙАЙиПЁМБ ЛчРЬЙі УИКИРќАњ АЁЛѓШЦѓ АХЗЁМвИІ ГыИА АјАнРЬ СЛУГЗГ СйОюЕщСі ОЪАэ РжДй.

Ёу6Пљ КЯЧб ОЧМКФкЕх АјАн КаМЎ ШхИЇЕЕ[РЬЙЬСі=РЬНДИоРЬФПНКЗІ]

1. 6.25ЛчРЬЙіХзЗЏ ДчНУ ОЧМКФкЕх, СіБнЕЕ ЁЎОЧПыЁЏ

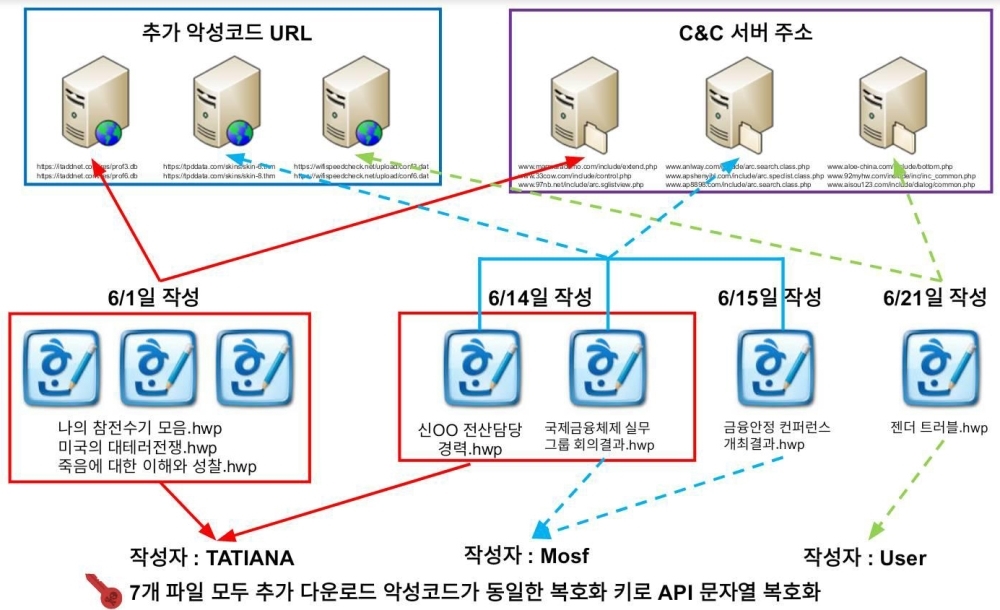

2013Гт 6Пљ 25РЯ. УЛПЭДы РЅЛчРЬЦЎИІ КёЗдЧи О№ЗаЛч Ею БЙГЛ ПЉЗЏ ЛчРЬЦЎ ШИщРЬ КЏСЖЕЧДТ Ею Е№ЦфРЬНК ЧиХЗРЬ ЙпЛ§ЧпДй. ЙцМлЛч, БнРЖБЧ РќЛъ НУНКХлРЬ ИЖКёЕШ 3.20ЛчРЬЙіХзЗЏАЁ ЙпЛ§Чб Сі КвАњ 3АГПљ ИИРЧ РЯРЬДй. БзЗЮКЮХЭ 5ГтРЬ ШхИЅ СіБн КЯЧб УпСЄ ЛчРЬЙіАјАнРК ЧіРч СјЧрЧќРЬДй. 2014Гт 11Пљ SЧШУГНК ЧиХЗ, 2014Гт 12Пљ HЛч ЧиХЗ, 2015Гт 9Пљ HБзЗь РќЛъИС ФЇХѕ, 2016Гт 7Пљ РЮХЭГнМюЧЮИє IЛч АГРЮСЄКИ РЏУтЛчАЧ, 2017Гт АЁЛѓШЦѓ АХЗЁМв АјАн Ею ЧиХЗ ЛчАэДТ ВїРЬСі ОЪАэ РжДй.

ЦЏШї, 6.25ЛчРЬЙіХзЗЏ ДчНУ О№ЗаЛч РЅЛчРЬЦЎИІ АјАнЧб ОЧМКФкЕхРЧ КЏСОРЬ 5ГтРЬ СіГ ЧіРчБюСі БЙГЛПЁ УтЧіЧЯДТ ОчЛѓРЬДй.

РЬПЭ АќЗУ ЛчРЬЙіРќ ОЧМКФкЕх РќЙЎУпРћБзЗь РЬНДИоРЬФПНКЗІ(ИЎДѕ Simon Choi)РК ЁА2013Гт 6.25ЛчРЬЙіХзЗЏ ДчНУ О№ЗаЛчИІ АјАнЧпДј ОЧМКФкЕхРЧ УжНХ КЏСО НУИЎСюЕщРЬ ПУЧиЕЕ ПЉРќШї ЙпАпЕЧАэ РжДйЁБИч ЁАЦЏШї, ПУЧиДТ ГВКЯ Йз КЯЙЬ СЄЛѓШИДу ЕюРЬ СјЧрЕЧИч БфРх ЛѓХТАЁ ПЯШЕЧАэ РжСіИИ, ЛчРЬЙіЛѓПЁМДТ ПЉРќШї КЯЧб УпСЄ ЧиФПСЖСїРЬ РЏЦїЧб АЭРИЗЮ КИРЬДТ ОЧМКФкЕхАЁ СіМг ЙпАпЕЧАэ РжДйЁБАэ ЙрЧћДй.

РЬОю РЬНДИоРЬФПНКЗІ УјРК ЁАКЯЧб РдРхПЁМЕЕ ХЋ РЬНДАЁ ЕЩИИЧб ЧиХЗРК РкСІЧЯАкСіИИ СЄКИИІ МіС§ЧЯДТ ОЧМКФкЕхДТ СіМгРћРИЗЮ РЏЦїЧв Мі РжРИЙЧЗЮ, РЬПЁ ДыЧб НХМгЧб СЄКИМіС§ Йз АјРЏАЁ ЧЪПфЧЯДйЁБАэ АСЖЧпДй.

2. ЕПНУДйЙпРћРЮ АјАн ШАЕП ЁЎШАЙпЁЏ

ЦЏШї, ПУЧи ЛѓЙнБтДТ РЬЗЪРћРЬЖѓАэ Чв ИИХ ПмШЙњРЬ СЖСїКЮХЭ ХЛКЯРк АЈНУ, СЄКИХЛУыПЭ ААРК УИКИРќ ЕюРЬ ЕПНУДйЙпРћРИЗЮ СјЧрЕЧДТ ОчЛѓРЛ КИПДДй. АјАн ЙцЙ§ЕЕ ЧбБл УыОрСЁРЛ ОЧПыЧи ОЧМКФкЕхИІ НЩРК ОЧМКИоРЯРЛ ЙпМлЧЯДТ НКЧЧОюЧЧНЬПЁМКЮХЭ УпРћРЛ ЧЧЧЯБт РЇЧи АэРќРћРЮ МіЙ§РЛ РЬПыЧб ЧЧНЬ АјАн, ОзЦМКъX УыОрСЁАњ ЦФЖѓЙЬХЭ УыОрСЁ Ею АЂСО УыОрСЁРЛ РЬПыЧб АјАн ЕюРЬ ДйАЂЕЕЗЮ СјЧрЕЦДй.

РЬПЁ ДыЧи КИОШОїАшРЧ Чб АќАшРкДТ КЯЧб УпСЄ ЛчРЬЙіАјАн ОчЛѓПЁ ДыЧи ЁАКЯЧбРИЗЮ УпСЄЕЧДТ ПЉЗЏ АјАнСЖСїРЬ ЕПНУДйЙпРћРИЗЮ ШАЕПЧЯАэ РжДйЁБИч ЁАБиШї РЬЗЪРћРЮ ЛѓШВЁБРЬЖѓАэ СжИёЧпДй. ЦЏШї, РЬРќКИДй СЄБГШЕШ ЧЧНЬ АјАнРЬ РкСж ОЧПыЕЧАэ РжДТ АЭРИЗЮ ЕхЗЏГЕДй.

3. СЄКИХЛУы РЇЧб ЛчРЬЙіУИКИРќ ЁЎФЁПЁЏ

ГВКЯСЄЛѓШИДуКЮХЭ КЯЙЬСЄЛѓШИДуБюСі ПУЧи ЛѓЙнБтДТ ЧбЙнЕЕ ЦђШ КаРЇБтАЁ РЬОюСГСіИИ КЯЧбРЧ ЛчРЬЙіАјАнРК УИКИРќРИЗЮ ЙцЧтРЬ РќШЏЕЦРЛ Лг АјАнРК ПЉРќЧпДй. СіГ 4Пљ 27РЯ ГВКЯСЄЛѓШИДуРЛ ОеЕЮАэ ЙњОюСј НКЧЧОюЧЧНЬ АјАн, 6Пљ 12РЯ НЬАЁЦїИЃ КЯЙЬСЄЛѓШИДу БтАЃСп ПмБГЁЄОШКИЁЄДыКЯЁЄО№За АќАшРкЕщРЛ ДыЛѓРИЗЮ СЄКИХЛУы ИёРћРИЗЮ АЈЧрЕШ НКЧЧОюЧЧНЬ АјАн ЕюРЬ ДыЧЅРћРЮ ПЙДй.

РЬПЭ АќЗУ КИОШОїАш АќАшРк ЁА6.12 КЯЙЬСЄЛѓШИДуРЧ ЧйНЩ СЄКИИІ ПАХНЧЯБт РЇЧб ПђСїРгРЬ ЦїТјЕЦДйЁБИч ЁА6Пљ 8РЯ, 6Пљ 12РЯ КЯЧб УпСЄ ЧиФПРЧ ШАЕПРЬ ЦїТјЕЦРИИч, 6.12 КЯЙЬСЄЛѓШИДу УИКИРќПЁ ШАПыЕШ АјАнРкРЧ ИэЗЩСІОю МЙі РЯКЮАЁ ОїЕЅРЬЦЎ ЕШ Ад ЦїТјЕЧДТ Ею БзЕщРЧ ЧрКИДТ СіМгЕЧАэ РжДйЁБАэ ЙрЧћДй.

РЬКИДй ОеМ СіГ 4ПљКЮХЭ 5ПљБюСі ЧбБЙРЧ ПмБГЁЄОШКИЁЄХыРЯ КаОп ПЌБИИІ МіЧрЧЯДТ НЬХЉХЪХЉ Йз ДыКЯДмУМ, БК АќЗУ РЅЛчРЬЦЎИІ ЧиХЗЧи ОЧМКФкЕхИІ НЩДТ ПіХЭИЕ ШІ(Watering Hole) АјАнРЬ АЈЧрЕЦДйАэ РЬНКЦЎНУХЅИЎЦМ НУХЅИЎЦМДыРРМОХЭ(РЬЧЯ ESRC)ДТ ЙрЧћДй.

4. ПмШЙњРЬИІ РЇЧб ОЯШЃШЦѓ АХЗЁМв ГыЗС

ОЯШЃШЦѓ АХЗЁМвПЭ АХЗЁМв ШИПјЕщРЛ ГыИА АЂСО ЧЧНЬ, НКЧЧОюЧЧНЬ АјАнЕЕ АїАїПЁМ ЙпЛ§ЧпДй. УжБй КјНцРЬ ЧиХЗЕЦДйДТ ЛчНЧРЛ АјСіЧЯИщМ АјАн ЙшШФПЁЕЕ АќНЩРЬ И№ОЦСіАэ РжДТ АЁПюЕЅ, КЯЧб УпСЄ ЧиФПЕщАњРЧ ПЌАќМКЕЕ СжИёЕЧАэ РжДй.

КИОШОїАшПЁ ЕћИЃИщ БЙГЛ АЁЛѓШЦѓ АХЗЁМв АјАнПЁ ЕППјЕШ ЧиФПСЖСї ЖѓРкЗчНКПЭ ОШДйИЎПЄ ЕюРЬ БЙГЛПЁМ ЕПНУДйЙпРћРИЗЮ ШАЕПЧб СЄШВРЬ ХНСіЕЦДй. ЦЏШї, КЛСіАЁ УжБй КИЕЕЧб КјНц РЬПыРкЕщРЛ ГыИА РЬИоРЯ АјАнАњ ЧЧНЬ АјАнРЧ АцПь КЯЧбРЧ ЛчРЬЙіАјАн ФкЕхПЭ РЏЛчЧЯАХГЊ РЯФЁЧЯДТ АцПьАЁ ЕхЗЏГЊБтЕЕ ЧпДй.

РЬПЭ АќЗУ КЯЧб УпСЄ ЛчРЬЙіАјАнРЛ РќЙЎРћРИЗЮ УпРћЁЄКаМЎЁЄПЌБИЧЯДТ КИОШРќЙЎАЁДТ ЁА6Пљ 21РЯ Йу 11НУАц СІРлЕШ УпАЁ КЏСОРЬ ЙпАпЕЦДйЁБИч ЁАКЯЧб УпСЄ ЧиФПСЖСїРЮ ЖѓРкЗчНК НУИЎСю АјАнРК ЧіРчЕЕ АшМг СјЧрСпЁБРЬЖѓАэ ЙрЧћДй.

5. УыОрСЁ РЬПы АјАн ЁЎСіМгЁЏ

ЦЏШї, КЯЧб УпСЄ ЧиФПСЖСїРК УыОрСЁ ОЧПы АјАнАњ ЛчШИАјЧаРћ БтЙ§РЧ НКЧЧОюЧЧНЬ, БзИЎАэ АэРќРћРЮ ЧЧНЬ АјАн ЕюРЛ ЛчПыЧпДй. ЦЏШї, ОзЦМКъX УыОрСЁРЛ РЬПыЧб АјАнРЧ АцПь ЙЋЗС 12ГтАЃ АЈЧрЕЦДј ЛчНЧРЬ УжБй ЕхЗЏГЊ УыОрСЁ АќИЎ КЮНЧРЬ ЕЕИЖ РЇПЁ ПУЖњДй.

РЬПЭ АќЗУ Чб КИОШРќЙЎАЁДТ ЁАСіГ 2007ГтКЮХЭ 2018Гт 5ПљБюСі ЙЋЗС 12ГтАЃ ЧбБЙ МвЧСЦЎПўОюРЧ ОзЦМКъX УыОрСЁ УыОрСЁРЛ РЬПы, ЦЏСЄ РЅЛчРЬЦЎИІ ХыЧб ПіХЭИЕШІ АјАнРИЗЮ ЧбБЙ БтОї Йз БтАќ СЖСї ГЛКЮПЁ ОЧМКФкЕхИІ ФЇХѕНУФзДйЁБАэ КЛСіПЁ ЙрШїБтЕЕ ЧпДй.

6. РЮЗТ ОчМК Ею КИОШ Л§ХТАш МБМјШЏ АЁДЩЧЯЕЕЗЯ ЧиОп

РЬУГЗГ КЯЧб УпСЄ ЛчРЬЙіАјАнРК ГЏРЬ АЅМіЗЯ СіДЩШЕЧАэ, АјАнЙќРЇЕЕ ШЎДыЕЧАэ РжДй. РЬПЁ ЕћЖѓ БЙАЁОШКИ ТїПјПЁМ КИОШ Л§ХТАшРЧ МБМјШЏ ЙпРќРЛ РЇЧб РЮЧСЖѓ БИУрАњ ХѕРк, ЙЮАќ АјСЖ РЇЧб УМАшРћРЮ НУНКХл БИУрРќЗЋРЛ ИЖЗУЧиОп ЧбДйДТ РЧАпРЬ СІНУЕЦДй.

МПяПЉРкДыЧаБГ БшИэСж БГМіДТ ЁАРЬСІБюСі ЦФОЧЕШ КЯЧб ЛчРЬЙіАјАн СЖСїРЧ ДЩЗТРК ПьИЎАЁ Л§АЂЧЯДТ АЭКИДй ШЮОР Дѕ ЖйОюГЊДй. ГВКЯАЃ СЄММ КЏШПЁМ РЏИЎЧб АэСіИІ МБСЁЧЯБт РЇЧб УИКИШЙЕц МіДмРИЗЮМ КЯЧбРК ЛчРЬЙіАјАнРЛ КёСп РжАд ШАПыЧв МіЙлПЁ ОјДТ РдРхЁБРЬЖѓИч ЁАСіБн ЙњОюСіАэ РжДТ КЯЧб УпСЄ ЛчРЬЙіАјАнРЛ РЯАќМК РжАд КаМЎЧЯАэ ХыЧеРћРИЗЮ ДыРРЧв Мі РжДТ УМАш БИУрАњ РЬИІ УМАшРћРИЗЮ ДыРРЧв Мі РжДТ КИОШРќЙЎ РЮЗТ ОчМКРЬ ЙЋОљКИДй НУБоЧЯДй. ЖЧЧб, ОеРИЗЮ СјЧрЕЩ ГВКЯАЃ БЙЙцРЧСІ ОШПЁ ЙнЕхНУ ЛчРЬЙіАјАн СОНФ ГэРЧИІ ЦїЧдЧиОп ЧбДйЁБАэ МГИэЧпДй.

КИОШОїАшРЧ Чб АќАшРкДТ ЁААњАХ КЯЧб УпСЄ ЛчРЬЙіАјАнРК БКЛч, ОШКИ АќЗУ СЄКИ МіС§ Йз АјАн ЕюРЬ СпНЩРЬОњРИГЊ, 2013Гт 3.20, 6.25ЛчРЬЙіХзЗЏИІ ХыЧи НУНКХл ЦФБЋ Йз ЛчШИ ШЅЖѕ ЕюРЛ ОпБтЧЯДТ АјАнРИЗЮ КЏШЧпДй. 2014ГтПЁДТ ЛчРЬЙіНЩИЎРќРЧ БтЦВРЛ ИЖЗУЧпРИИч, 2016ГтАњ 2017ГтПЁДТ ХЛКЯЙЮРЛ ХИБъРИЗЮ Чб АјАнЗЎРЬ СѕАЁЧпДй. ЖЧЧб, АќЗУ ИХУМЁЄДмУМ ЕюРЛ ХИБъРИЗЮ ПіХЭИЕШІ АјАн, СЄКИ РЏУт ЕюЕЕ РЬОюСГДй. ЦЏШї, АњАХ ЛчРЬЙіХзЗЏ АјАн АцЧшРИЗЮ УрРћЧб ГыЧЯПьЗЮ АјАнЙќРЇИІ СЁТї ШЎДыЧпРИИч, ЗЃМЖПўОю АЈПА РЇРх Ею БГЖѕРлРќРЛ ЦюФЁИч ЧЯРЬКъИЎЕх АјАн АГГфРИЗЮ ЙпРќЧпДйЁБАэ КаМЎЧпДй.

РЬПЁ ДыЧб ДыРРУЅРИЗЮ РЬНКЦЎНУХЅИЎЦМ ESRC ЙЎСОЧі РЬЛчДТ ЁААњАХ КЯЧб УпСЄРИЗЮ ЙпЧЅЕШ Йй РжДТ ДйОчЧб ЛчРЬЙіХзЗЏРЧ ПЊЛчИІ ЙйЗЮ ОЫАэ, АјАн РЇЧљЛчЗЪПЁ ДыЧб АЂСО DB Йз IoC БИУр Ею УМАшРћРЮ АќИЎАЁ СпПфЧЯИч, РЬИІ БтЙнРИЗЮ ЙЮАќРЬ РЏБтРћРИЗЮ ЧљЗТРЛ СіМгРћРИЗЮ АШЧиОп ЧбДйЁБАэ ЙрЧћДй. РЬОю БзДТ ЁААЂ КаОпКАЗЮ РќЙЎМКРЛ АЎУс КИОШРЮЗТ СпНЩРИЗЮ ПЌБИШАЕПРЛ КИДй АШЧв Мі РжЕЕЗЯ ЧЯАэ, ЙЮАќ ЧљЗТРЛ РЇЧб СІЕЕРћ ЕоЙоФЇРЬ ЧЪПфЧЯДй. ЧбБЙРК ЛчРЬЙіЛѓПЁМ ЧжЧУЗЙРЬНКРгПЁЕЕ КИОШРЮЗТПЁ ДыЧб АќНЩАњ ХѕРкДТ ЛѓДыРћРИЗЮ ПОЧЧб ИИХ ПьМіЧб КИОШРќЙЎАЁЕщРЬ ЧбБЙПЁ ЛбИЎГЛИБ Мі РжЕЕЗЯ УГПьАГМБ ГыЗТЕЕ ЧЪПфЧЯДйЁБАэ ИЛЧпДй.

ЖЧЧб, КћНКФЕ РгУЄШЃ ПЌБИМвРхРК ЁАУыОрСЁРЛ СіМгРћРИЗЮ СІАХЧЯДТ ОїЕЅРЬЦЎПЭ ЧдВВ ЛчШИАјЧаРћ МіЙ§ПЁ РЬПыРкЕщРЬ МгСі ОЪЕЕЗЯ ЧЯБт РЇЧб БГРАШЦЗУРЛ АШЧиОп ЧбДйЁБАэ АСЖЧпДй.

[БшАцОж БтРк(boan3@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

БшАцОжБтРк БтЛчКИБт

БшАцОжБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07]

.jpg)

.jpg)

.jpg)