KISA 발표 ‘자율주행차 서비스 보안모델’ 꼼꼼히 살펴보니

자율주행차 서비스 구간별 보안위협과 대응 가능한 보안기술 제시

[보안뉴스 권 준 기자] 자율주행차는 커넥티비티 기술 및 센서 기술의 발전과 함께 급격하게 성장하고 있다. 구글을 비롯해 지엠(GM), 포드(Ford) 등 글로벌 자동차 제조사들이 활발하게 자율주행차를 개발하고 있고 현대자동차 또한 CES 2021에서 자율주행차를 선보이는 등 자율주행차 시대가 머지않아 본격 도래할 것으로 기대된다.

이에 따라 무인 셔틀, 주차, 배송 등 자율주행차를 활용한 서비스 모델이 활발하게 개발되고 있는데, 이러한 서비스들은 자동차, 인프라, 통신, 전자, ICT 등이 융합되어 시너지를 발휘하고 있다. 하지만 이런 융합으로 인해 기존 ICT 환경에서 발생했던 사이버 공격들이 자동차 환경으로 전이되고 있다.

무엇보다 자율주행차의 보안은 운전자와 승객의 생명과도 직결되므로 사이버 공격에 대한 대응 태세가 완벽하지 않으면 안 된다. 이에 한국인터넷진흥원(KISA)에서는 자율주행 서비스 조사 및 차량/인프라에 대한 취약점 분석결과를 기반으로 ‘자율주행차 서비스 보안모델’을 발표했다. 여기서는 보안모델에서 제시한 자율주행차 서비스에서의 보안위협과 대응할 수 있는 보안기술을 중심으로 살펴본다.

KISA에서는 자율주행차 서비스 보안모델을 개발하기 위해 먼저 대상이 되는 자율주행차 서비스를 조사해 각 서비스 유형에 대한 데이터 흐름을 분석했다. 이를 통해 자율주행차 서비스의 공통적인 구성요소를 식별했고, 공통 구성요소의 대표서비스에 대한 데이터 흐름을 분석했다.

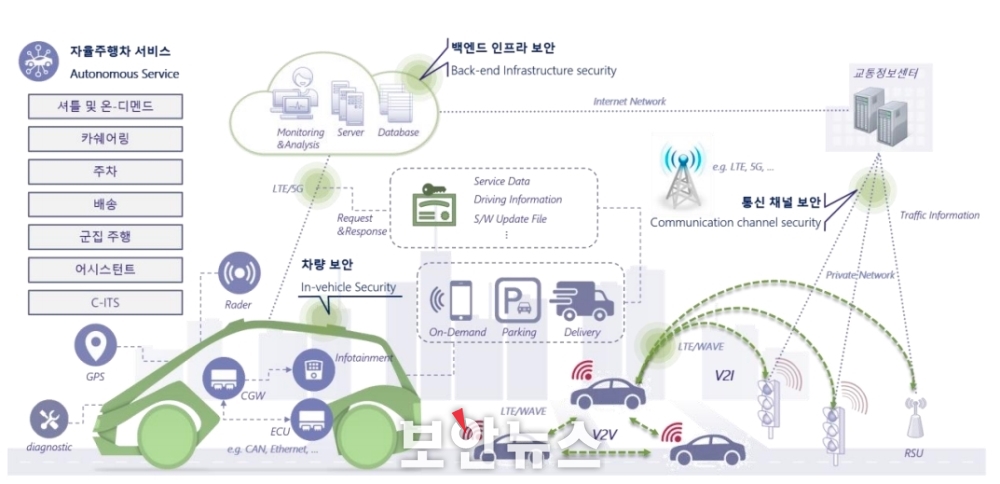

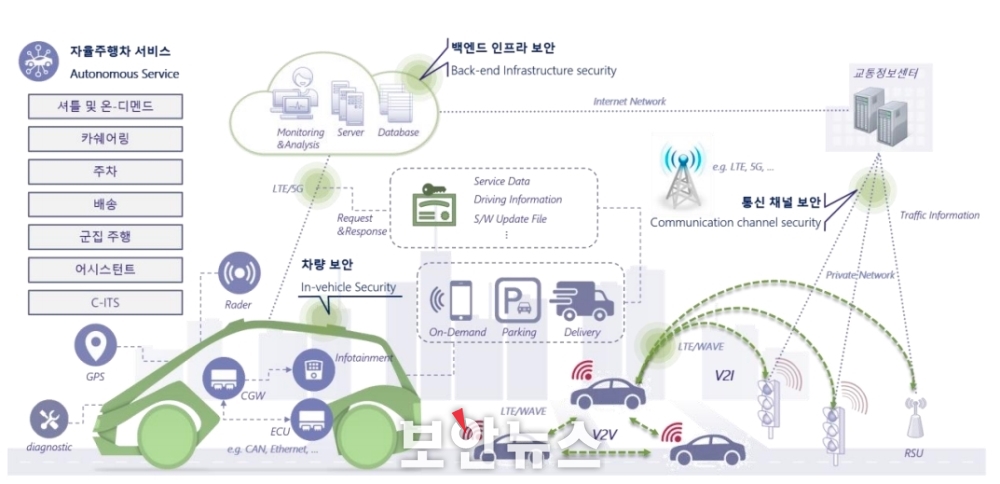

‘자율주행차 서비스 구성도’에서 보는 바와 같이 차량은 V2X 통신을 위하여 차량 간 셀룰러 통신(C-V2X), WAVE 통신 등을 하는데, 이 때 보안을 위해 서명 및 서명 검증을 수행한다. 서명 및 서명 검증에 사용할 인증서를 발급받고, 이상 행위를 보고하기 위해 차량은 인프라와 통신을 수행한다.

셔틀 서비스나 온-디맨드 서비스, 배송 서비스 등은 차량의 각종 정보를 백엔드 인프라로 전송하고, 필요 정보를 수신하여 관련 서비스를 제공하게 된다. 또한, 군집 주행 및 어시스턴트 서비스는 차량 간 정보를 공유하며, 이동통신 기술을 기반으로 차량 상태를 확인해 원격 제어, 안전, 편의 기능을 제공한다. CITS 서비스는 주행 중에 필요한 교통 상황과 도로정보를 실시간으로 제공하여 자율주행 시 발생할 수 있는 사고를 예방하는 역할을 하게 된다.

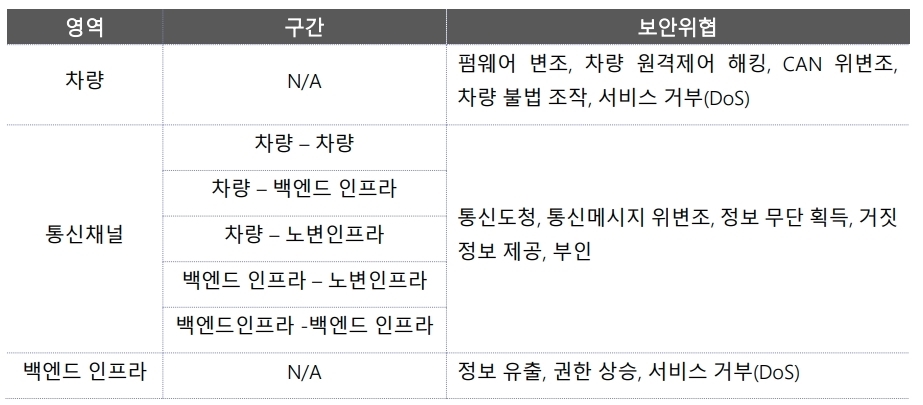

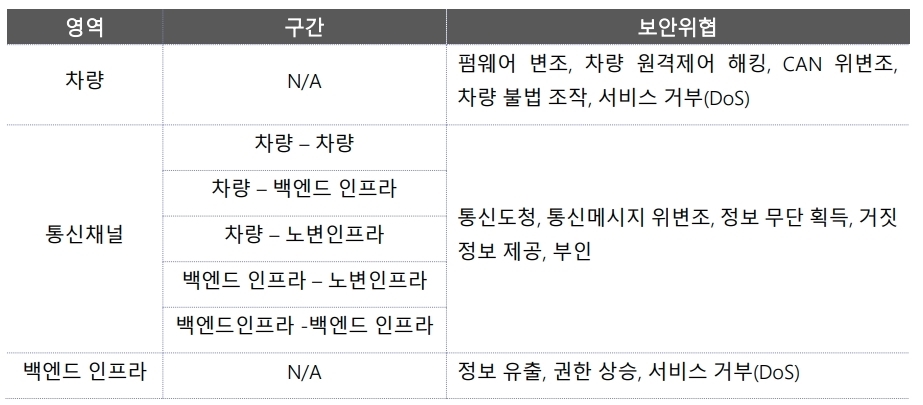

이런 통신 환경에 대한 서비스 유형별 보안위협은 크게 차량, 통신채널, 그리고 백엔드 인프라 상에서의 보안위협으로 구분된다. 우선적으로 차량과 백엔드 인프라가 통신할 때 공격자는 도청 및 데이터 변조를 수행할 수 있고, 백엔드 인프라에 대하여 도스(DoS)와 같은 직접적인 공격을 수행할 수도 있다. 차량에 대해서는 차량 제어기의 인터페이스를 통해 송수신되는 데이터 또는 저장된 데이터를 도청, 변조하거나 업데이트 패키지를 위변조하여 공격을 수행할 수도 있다. 통신채널의 경우 커넥티비티 기술로 인해 서비스 유형에 따라 다양한 구간이 존재하며, 그에 따라 사이버공격 범위도 늘어나고 있다.

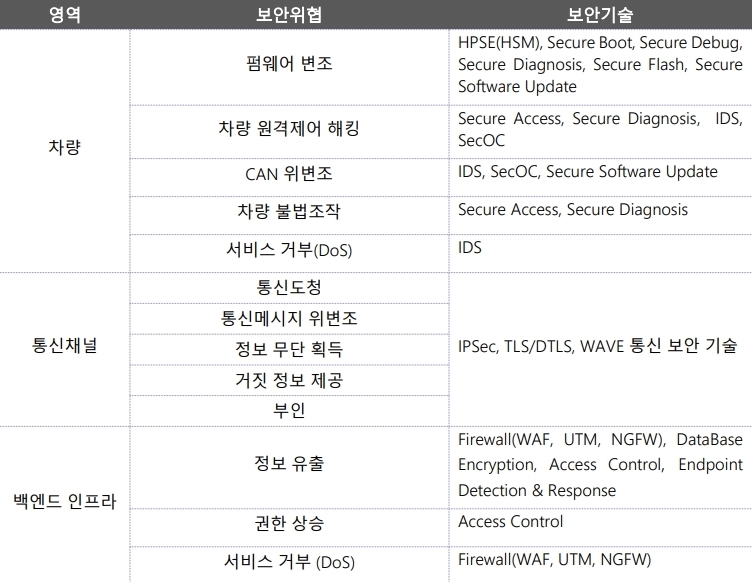

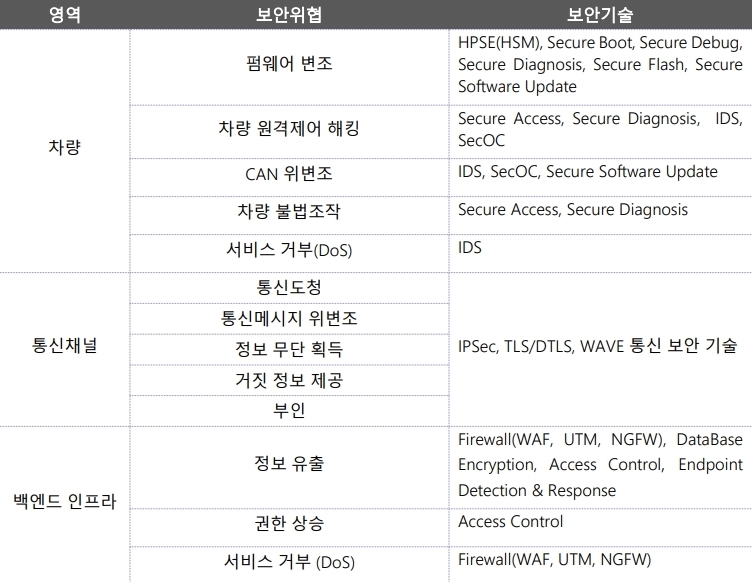

이러한 보안위협에 대한 대응방안으로 차량에서는 HPSE(HSM), Secure Boot, Secure Debug, Secure Diagnosis, Secure Flash, Secure Access, Secure Software Update와 같은 보안기술을 적용하여 차량을 안전하게 보호할 수 있다.

또한, 백엔드 인프라에서는 보안 서비스(기밀성, 무결성/가용성, 권한관리, 식별/인증, 로깅/감사추적, 보안관리, 접근통제 분야)에 따른 대응방안을 제시한다. 데이터, 시스템, 단말 영역에서 방화벽(Firewall), 데이터 암호화(DataBase Encryption), 접근제어(Access Control), EDR(Endpoint Detection & Response)과 같은 보안기술 및 솔루션을 적용하여 안전하게 보호할 수 있다.

[권 준 기자(editor@boannews.com)]

자율주행차 서비스 구간별 보안위협과 대응 가능한 보안기술 제시

[보안뉴스 권 준 기자] 자율주행차는 커넥티비티 기술 및 센서 기술의 발전과 함께 급격하게 성장하고 있다. 구글을 비롯해 지엠(GM), 포드(Ford) 등 글로벌 자동차 제조사들이 활발하게 자율주행차를 개발하고 있고 현대자동차 또한 CES 2021에서 자율주행차를 선보이는 등 자율주행차 시대가 머지않아 본격 도래할 것으로 기대된다.

이에 따라 무인 셔틀, 주차, 배송 등 자율주행차를 활용한 서비스 모델이 활발하게 개발되고 있는데, 이러한 서비스들은 자동차, 인프라, 통신, 전자, ICT 등이 융합되어 시너지를 발휘하고 있다. 하지만 이런 융합으로 인해 기존 ICT 환경에서 발생했던 사이버 공격들이 자동차 환경으로 전이되고 있다.

[이미지=utoimage]

무엇보다 자율주행차의 보안은 운전자와 승객의 생명과도 직결되므로 사이버 공격에 대한 대응 태세가 완벽하지 않으면 안 된다. 이에 한국인터넷진흥원(KISA)에서는 자율주행 서비스 조사 및 차량/인프라에 대한 취약점 분석결과를 기반으로 ‘자율주행차 서비스 보안모델’을 발표했다. 여기서는 보안모델에서 제시한 자율주행차 서비스에서의 보안위협과 대응할 수 있는 보안기술을 중심으로 살펴본다.

KISA에서는 자율주행차 서비스 보안모델을 개발하기 위해 먼저 대상이 되는 자율주행차 서비스를 조사해 각 서비스 유형에 대한 데이터 흐름을 분석했다. 이를 통해 자율주행차 서비스의 공통적인 구성요소를 식별했고, 공통 구성요소의 대표서비스에 대한 데이터 흐름을 분석했다.

▲자율주행차 서비스 구성도[이미지=KISA, 자율주행차 서비스 보안모델]

‘자율주행차 서비스 구성도’에서 보는 바와 같이 차량은 V2X 통신을 위하여 차량 간 셀룰러 통신(C-V2X), WAVE 통신 등을 하는데, 이 때 보안을 위해 서명 및 서명 검증을 수행한다. 서명 및 서명 검증에 사용할 인증서를 발급받고, 이상 행위를 보고하기 위해 차량은 인프라와 통신을 수행한다.

셔틀 서비스나 온-디맨드 서비스, 배송 서비스 등은 차량의 각종 정보를 백엔드 인프라로 전송하고, 필요 정보를 수신하여 관련 서비스를 제공하게 된다. 또한, 군집 주행 및 어시스턴트 서비스는 차량 간 정보를 공유하며, 이동통신 기술을 기반으로 차량 상태를 확인해 원격 제어, 안전, 편의 기능을 제공한다. CITS 서비스는 주행 중에 필요한 교통 상황과 도로정보를 실시간으로 제공하여 자율주행 시 발생할 수 있는 사고를 예방하는 역할을 하게 된다.

이런 통신 환경에 대한 서비스 유형별 보안위협은 크게 차량, 통신채널, 그리고 백엔드 인프라 상에서의 보안위협으로 구분된다. 우선적으로 차량과 백엔드 인프라가 통신할 때 공격자는 도청 및 데이터 변조를 수행할 수 있고, 백엔드 인프라에 대하여 도스(DoS)와 같은 직접적인 공격을 수행할 수도 있다. 차량에 대해서는 차량 제어기의 인터페이스를 통해 송수신되는 데이터 또는 저장된 데이터를 도청, 변조하거나 업데이트 패키지를 위변조하여 공격을 수행할 수도 있다. 통신채널의 경우 커넥티비티 기술로 인해 서비스 유형에 따라 다양한 구간이 존재하며, 그에 따라 사이버공격 범위도 늘어나고 있다.

▲자율주행차 서비스 구간별 보안위협[자료=KISA, 자율주행차 서비스 보안모델]

이러한 보안위협에 대한 대응방안으로 차량에서는 HPSE(HSM), Secure Boot, Secure Debug, Secure Diagnosis, Secure Flash, Secure Access, Secure Software Update와 같은 보안기술을 적용하여 차량을 안전하게 보호할 수 있다.

▲자율주행차 보안위협별 대응 보안기술[자료=KISA, 자율주행차 서비스 보안모델]

또한, 백엔드 인프라에서는 보안 서비스(기밀성, 무결성/가용성, 권한관리, 식별/인증, 로깅/감사추적, 보안관리, 접근통제 분야)에 따른 대응방안을 제시한다. 데이터, 시스템, 단말 영역에서 방화벽(Firewall), 데이터 암호화(DataBase Encryption), 접근제어(Access Control), EDR(Endpoint Detection & Response)과 같은 보안기술 및 솔루션을 적용하여 안전하게 보호할 수 있다.

[권 준 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

권준기자 기사보기

권준기자 기사보기

[2025-04-07]

[2025-04-07]

.jpg)

.jpg)

.jpg)