암호화폐 가치 상승에 따라 이를 노리는 사이버 공격도 증가

니모닉키 요구하는 거래소 피싱 사이트부터 해킹 통한 계정정보 유출까지 사례 다양

공격 늘어나도 기본적인 보안수칙 준수하면 공격 대부분 예방할 수 있어

[보안뉴스 이상우 기자] 한국금융투자자보호재단이 발표한 ‘2019 핀테크 이용현황 조사결과’에 따르면 지난해 암호화폐에 투자한 사람은 전체 응답자의 7.6% 수준이며, 투자 금액의 경우 평균 871만 원으로 2018년(693만 원)보다 늘었다. 하지만 현재 암호화폐 중 가장 고가인 비트코인 가격이 조사결과를 발표하던 당시와 비교해 수 배 이상 폭등한 만큼, 올해 조사 결과에서는 투자자도 더 늘어날 것으로 보인다. 암호화폐는 전형적 고위험 상품이기 때문에 투자를 권하기는 어렵지만, 주변에서 ‘재미를 봤다’는 소문이 들릴 때마다 지금이라도 투자를 시작할까 고민하는 사람도 많다.

이처럼 암호화폐 가격이 전반적으로 상승세를 보이자 이를 노리는 사이버 공격 역시 증가하고 있다. 크립토재킹처럼 사용자 PC에 악성코드를 설치해 ‘암호화폐 채굴기’로 사용하는 경우도 있고, 랜섬웨어 등 기업을 대상으로 한 공격 과정에서 협상 비용으로 암호화폐를 요구하기도 한다.

특히, 암호화폐 거래소 계정과 사용자 정보를 탈취하려는 시도 역시 꾸준히 이어지고 있다. 암호화폐의 기반이 되는 블록체인 기술은 분산화, 무결성, 투명성 등이 주요 특징이다. 이 때문에 사이버 공격자가 가상공간에 있는 사용자 암호화폐를 직접 가져가는 것은 매우 어렵다. 이에 공격자는 암호화폐를 직접 노리는 대신 다양한 방법으로 사용자에게 접근을 시도하고 범죄를 통해 수익을 내려 한다.

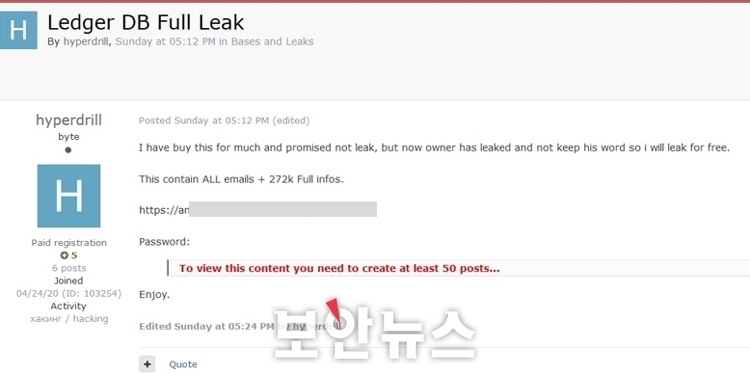

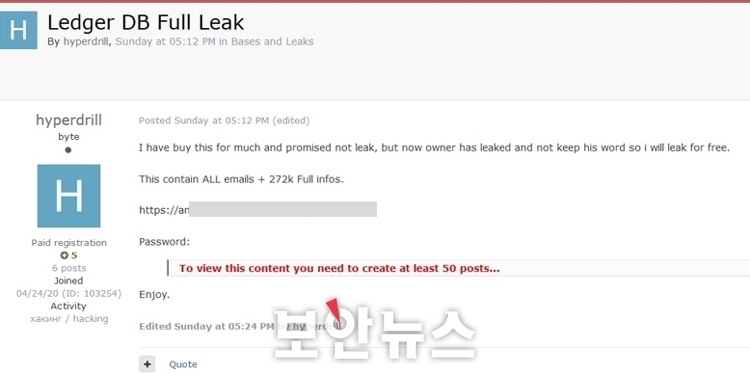

실제로 글로벌 암호화폐 보관 서비스 렛저(LEDGER)는 지난해 7월 사이버 공격을 통해 100만 건 가량의 개인정보가 유출됐으며, 해당 정보가 다크웹을 통해 거래된 정황도 발견됐다. 렛저 는 USB 형태의 하드웨어를 통해 암호화폐 원장에 접근하는 보안 서비스를 제공하는 기업으로, 단순한 개인정보 유출만으로는 암호화폐 탈취 가능성이 낮다고 밝혔다.

하지만, 유출된 정보를 통한 피싱 가능성은 여전히 존재한다. 암호화폐 보관 서비스를 이용하는 사람은 상대적으로 더 많은 자산을 가졌을 가능성이 높고, 이러한 인물을 대상으로 유출한 개인정보를 활용해 스피어피싱 등 정교한 사이버 공격을 펼칠 수도 있다. 이로 인해 렛저 역시 전체 공지를 통해 자신들은 복구 키를 직접적으로 요구하지 않으며, 유출된 정보로 이메일 등을 통한 피싱 공격 우려가 있는 만큼 이를 함부로 제공하지 말라고 안내했다.

S2W LAB 인텔리전스팀 곽경주 이사는 해당 사건에 대해 “렛저에서 유출된 정보가 경매를 통해서 매매된 흔적이 있고, 매매 시점 이전에 해킹을 통해 유출됐다면, 이미 오래전부터 사이버 공격자가 해당 사용자를 노려왔을 가능성도 크다”며, “이에 사용자는 피싱 이메일, 피싱 사이트 접속 유도를 유의해야 하며, 보안의 기본 원칙들을 재점검하고 잘 지켜서 피해가 없도록 주의를 요한다”고 당부했다.

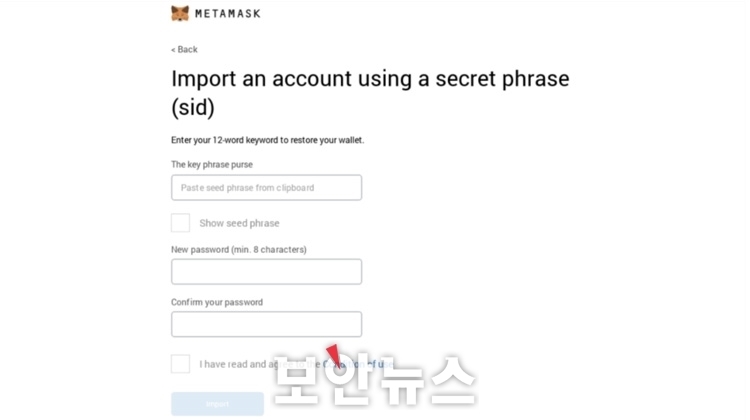

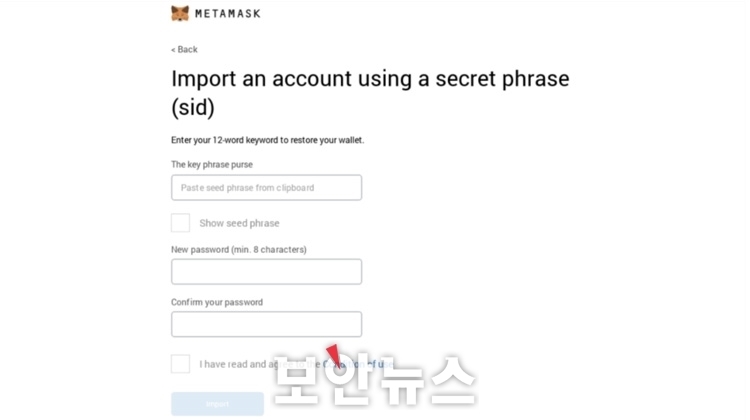

암호화폐 거래소 메타마스크로 위장한 피싱 사이트를 통해 니모닉키(MnemonicKey) 입력을 요구하는 사례도 등장했다. 웁살라시큐리티에 따르면 한 사이버 공격 조직은 메타마스크를 사칭한 피싱 사이트를 제작해 암호화폐 지갑 복구를 위해 사용하는 니모닉키 입력을 요구했다. 니모닉키는 난수로 해시화된 ‘개인 키’ 대신 사용자가 외울 수 있는 단어 12개를 통해 복구할 수 있도록 제공하는 것으로, 니모닉키가 다른 정보와 함께 유출될 경우 암호화폐 지갑의 자산을 모두 탈취당할 수 있다.

공격자는 실제 메타마스크 사이트와 유사하게 개인정보 관련 동의서를 받는 페이지를 구성하고, 해당 페이지에서 서비스 비밀번호 재설정을 위해 니모닉키와 새로운 서비스 비밀번호를 입력하라고 안내한다. 마치 은행 사칭 피싱사이트에서 ‘보안카드’ 숫자를 모두 입력하라는 것과 같은 수법이다. 전문가들은 지갑 서비스 공급자는 일반적으로 니모닉키(MnemonicKey)를 요구하지 않으며, 이를 요구하는 경우는 악의적 행위로 인식하고 반드시 유의해야 한다고 경고했다.

최근에는 다크웹을 통해 세계 최대 규모의 암호화폐 거래소 ‘바이낸스’의 사용자 정보가 유출되기도 했다. 보안전문 업체 NSHC의 다크웹 인텔리전스 플랫폼 ‘다크트레이서’가 모니터링한 바에 따르면 바이낸스 거래소에 80% 이상 로그인이 가능한 1,200여개의 계정정보가 발견됐다. 유출된 정보는 이용자 아이디와 패스워드, 유출일자, 이용자 IP 주소 등이다. 상술한 것처럼 단순한 계정정보 유출만으로는 암호화폐 탈취가 어렵지만, 해당 정보를 통해 거래소 사칭 피싱 공격 등이 발생할 수 있다. 뿐만 아니라 공격자가 피싱 등을 통해 니모닉키 혹은 개인 키를 이미 확보한 상태라면 이러한 계정정보 유출이 실제 피해로도 이어질 수 있다.

이러한 이유에서인지 국내에서도 최근 특금법 개정안을 통해 암호화폐 거래소 등 가상자산사업자도 정보보호 관리체계 인증(ISMS)을 받지 않을 경우 사업자로 신고할 수 없도록 명시했다.

그렇다면 사용자는 이처럼 유출로 인한 피해를 막기 위해 어떻게 해야 할까? 대표적인 것이 2단계 인증 사용이다. 암호화폐 거래소나 보관 서비스 등에서 2단계 인증 기능을 제공할 경우 이를 반드시 사용해야 한다. 2단계 인증은 ID + PW를 통한 1단계 인증 이후 OTP 등 추가적인 수단을 통해 본인을 한 번 더 인증하는 방식이다. 이 때문에 계정정보가 유출됐다고 하더라도 2단계 인증 없이는 공격자가 서비스에 접근할 수 없기 때문이다.

니모닉키와 개인 키 등을 안전한 곳에 보관할 필요도 있다. 만약 이러한 정보를 텍스트 파일로 저장할 경우 실수로 삭제할 가능성은 물론, 해킹 등을 통한 유출 역시 우려할 수 있다. 안전한 방법은 수첩 등에 수기로 기록해 자신만의 오프라인 보관소(금고 등)에 보관하거나 텍스트 파일이라도 암호화를 적용해 유출자가 쓸 수 없도록 만들 수 있다. 또한, 암호화폐를 여러 지갑에 나누어 보관하는 것도 안전한 방법이다. 실수로 지갑 하나를 도난당하더라도 다른 지갑에 있는 암호화폐는 지킬 수 있기 때문이다.

마지막으로 기본적인 보안수칙을 준수해야 한다. 사이버 공격자는 피싱 이메일을 통해 주요 암호화폐 거래소를 사칭하고, 계정유출 등이 의심된다며 비밀번호 변경이나 니모닉키 입력 등을 요구한다. 이러한 사이버 공격을 회피하기 위해서는 의심스러운 이메일을 클릭하지 않기, 클릭하더라도 개인정보를 함부로 입력하지 않기, 알 수 없는 첨부파일 실행하지 않기 등 기본적인 보안수칙을 철저히 준수하는 것이 중요하다.

[이상우 기자(boan@boannews.com)]

니모닉키 요구하는 거래소 피싱 사이트부터 해킹 통한 계정정보 유출까지 사례 다양

공격 늘어나도 기본적인 보안수칙 준수하면 공격 대부분 예방할 수 있어

[보안뉴스 이상우 기자] 한국금융투자자보호재단이 발표한 ‘2019 핀테크 이용현황 조사결과’에 따르면 지난해 암호화폐에 투자한 사람은 전체 응답자의 7.6% 수준이며, 투자 금액의 경우 평균 871만 원으로 2018년(693만 원)보다 늘었다. 하지만 현재 암호화폐 중 가장 고가인 비트코인 가격이 조사결과를 발표하던 당시와 비교해 수 배 이상 폭등한 만큼, 올해 조사 결과에서는 투자자도 더 늘어날 것으로 보인다. 암호화폐는 전형적 고위험 상품이기 때문에 투자를 권하기는 어렵지만, 주변에서 ‘재미를 봤다’는 소문이 들릴 때마다 지금이라도 투자를 시작할까 고민하는 사람도 많다.

[이미지=utoimage]

이처럼 암호화폐 가격이 전반적으로 상승세를 보이자 이를 노리는 사이버 공격 역시 증가하고 있다. 크립토재킹처럼 사용자 PC에 악성코드를 설치해 ‘암호화폐 채굴기’로 사용하는 경우도 있고, 랜섬웨어 등 기업을 대상으로 한 공격 과정에서 협상 비용으로 암호화폐를 요구하기도 한다.

특히, 암호화폐 거래소 계정과 사용자 정보를 탈취하려는 시도 역시 꾸준히 이어지고 있다. 암호화폐의 기반이 되는 블록체인 기술은 분산화, 무결성, 투명성 등이 주요 특징이다. 이 때문에 사이버 공격자가 가상공간에 있는 사용자 암호화폐를 직접 가져가는 것은 매우 어렵다. 이에 공격자는 암호화폐를 직접 노리는 대신 다양한 방법으로 사용자에게 접근을 시도하고 범죄를 통해 수익을 내려 한다.

실제로 글로벌 암호화폐 보관 서비스 렛저(LEDGER)는 지난해 7월 사이버 공격을 통해 100만 건 가량의 개인정보가 유출됐으며, 해당 정보가 다크웹을 통해 거래된 정황도 발견됐다. 렛저 는 USB 형태의 하드웨어를 통해 암호화폐 원장에 접근하는 보안 서비스를 제공하는 기업으로, 단순한 개인정보 유출만으로는 암호화폐 탈취 가능성이 낮다고 밝혔다.

하지만, 유출된 정보를 통한 피싱 가능성은 여전히 존재한다. 암호화폐 보관 서비스를 이용하는 사람은 상대적으로 더 많은 자산을 가졌을 가능성이 높고, 이러한 인물을 대상으로 유출한 개인정보를 활용해 스피어피싱 등 정교한 사이버 공격을 펼칠 수도 있다. 이로 인해 렛저 역시 전체 공지를 통해 자신들은 복구 키를 직접적으로 요구하지 않으며, 유출된 정보로 이메일 등을 통한 피싱 공격 우려가 있는 만큼 이를 함부로 제공하지 말라고 안내했다.

▲렛저 유출정보 거래 관련 다크웹 게시물[자료=S2W LAB]

S2W LAB 인텔리전스팀 곽경주 이사는 해당 사건에 대해 “렛저에서 유출된 정보가 경매를 통해서 매매된 흔적이 있고, 매매 시점 이전에 해킹을 통해 유출됐다면, 이미 오래전부터 사이버 공격자가 해당 사용자를 노려왔을 가능성도 크다”며, “이에 사용자는 피싱 이메일, 피싱 사이트 접속 유도를 유의해야 하며, 보안의 기본 원칙들을 재점검하고 잘 지켜서 피해가 없도록 주의를 요한다”고 당부했다.

암호화폐 거래소 메타마스크로 위장한 피싱 사이트를 통해 니모닉키(MnemonicKey) 입력을 요구하는 사례도 등장했다. 웁살라시큐리티에 따르면 한 사이버 공격 조직은 메타마스크를 사칭한 피싱 사이트를 제작해 암호화폐 지갑 복구를 위해 사용하는 니모닉키 입력을 요구했다. 니모닉키는 난수로 해시화된 ‘개인 키’ 대신 사용자가 외울 수 있는 단어 12개를 통해 복구할 수 있도록 제공하는 것으로, 니모닉키가 다른 정보와 함께 유출될 경우 암호화폐 지갑의 자산을 모두 탈취당할 수 있다.

공격자는 실제 메타마스크 사이트와 유사하게 개인정보 관련 동의서를 받는 페이지를 구성하고, 해당 페이지에서 서비스 비밀번호 재설정을 위해 니모닉키와 새로운 서비스 비밀번호를 입력하라고 안내한다. 마치 은행 사칭 피싱사이트에서 ‘보안카드’ 숫자를 모두 입력하라는 것과 같은 수법이다. 전문가들은 지갑 서비스 공급자는 일반적으로 니모닉키(MnemonicKey)를 요구하지 않으며, 이를 요구하는 경우는 악의적 행위로 인식하고 반드시 유의해야 한다고 경고했다.

▲니모닉키 입력 유도하는 피싱 페이지[자료=웁살라시큐리티]

최근에는 다크웹을 통해 세계 최대 규모의 암호화폐 거래소 ‘바이낸스’의 사용자 정보가 유출되기도 했다. 보안전문 업체 NSHC의 다크웹 인텔리전스 플랫폼 ‘다크트레이서’가 모니터링한 바에 따르면 바이낸스 거래소에 80% 이상 로그인이 가능한 1,200여개의 계정정보가 발견됐다. 유출된 정보는 이용자 아이디와 패스워드, 유출일자, 이용자 IP 주소 등이다. 상술한 것처럼 단순한 계정정보 유출만으로는 암호화폐 탈취가 어렵지만, 해당 정보를 통해 거래소 사칭 피싱 공격 등이 발생할 수 있다. 뿐만 아니라 공격자가 피싱 등을 통해 니모닉키 혹은 개인 키를 이미 확보한 상태라면 이러한 계정정보 유출이 실제 피해로도 이어질 수 있다.

이러한 이유에서인지 국내에서도 최근 특금법 개정안을 통해 암호화폐 거래소 등 가상자산사업자도 정보보호 관리체계 인증(ISMS)을 받지 않을 경우 사업자로 신고할 수 없도록 명시했다.

그렇다면 사용자는 이처럼 유출로 인한 피해를 막기 위해 어떻게 해야 할까? 대표적인 것이 2단계 인증 사용이다. 암호화폐 거래소나 보관 서비스 등에서 2단계 인증 기능을 제공할 경우 이를 반드시 사용해야 한다. 2단계 인증은 ID + PW를 통한 1단계 인증 이후 OTP 등 추가적인 수단을 통해 본인을 한 번 더 인증하는 방식이다. 이 때문에 계정정보가 유출됐다고 하더라도 2단계 인증 없이는 공격자가 서비스에 접근할 수 없기 때문이다.

니모닉키와 개인 키 등을 안전한 곳에 보관할 필요도 있다. 만약 이러한 정보를 텍스트 파일로 저장할 경우 실수로 삭제할 가능성은 물론, 해킹 등을 통한 유출 역시 우려할 수 있다. 안전한 방법은 수첩 등에 수기로 기록해 자신만의 오프라인 보관소(금고 등)에 보관하거나 텍스트 파일이라도 암호화를 적용해 유출자가 쓸 수 없도록 만들 수 있다. 또한, 암호화폐를 여러 지갑에 나누어 보관하는 것도 안전한 방법이다. 실수로 지갑 하나를 도난당하더라도 다른 지갑에 있는 암호화폐는 지킬 수 있기 때문이다.

마지막으로 기본적인 보안수칙을 준수해야 한다. 사이버 공격자는 피싱 이메일을 통해 주요 암호화폐 거래소를 사칭하고, 계정유출 등이 의심된다며 비밀번호 변경이나 니모닉키 입력 등을 요구한다. 이러한 사이버 공격을 회피하기 위해서는 의심스러운 이메일을 클릭하지 않기, 클릭하더라도 개인정보를 함부로 입력하지 않기, 알 수 없는 첨부파일 실행하지 않기 등 기본적인 보안수칙을 철저히 준수하는 것이 중요하다.

[이상우 기자(boan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

이상우기자 기사보기

이상우기자 기사보기

[2025-04-07]

[2025-04-07]  TH.jpg)

TH.jpg)

th.jpg)

THJ.jpg)

.png)

TH.jpg)

.jpg)

.jpg)